Campus Virtual PUCMM

campusvirtual.pucmm.edu.do · Tres niveles de acceso · Dos revisiones

"Lo que el navegador revela, el analista documenta"

Resumen Ejecutivo

Los hallazgos más críticos permanecen sin corregir.

Comparativa — Cuatro Revisiones

| # | Sev. | Hallazgo | 1ª Rev. | 2ª Rev. 30/Abr/2026 | 3ª Rev. 02/May/2026 | 4ª Rev. (curl) 08/May/2026 |

|---|---|---|---|---|---|---|

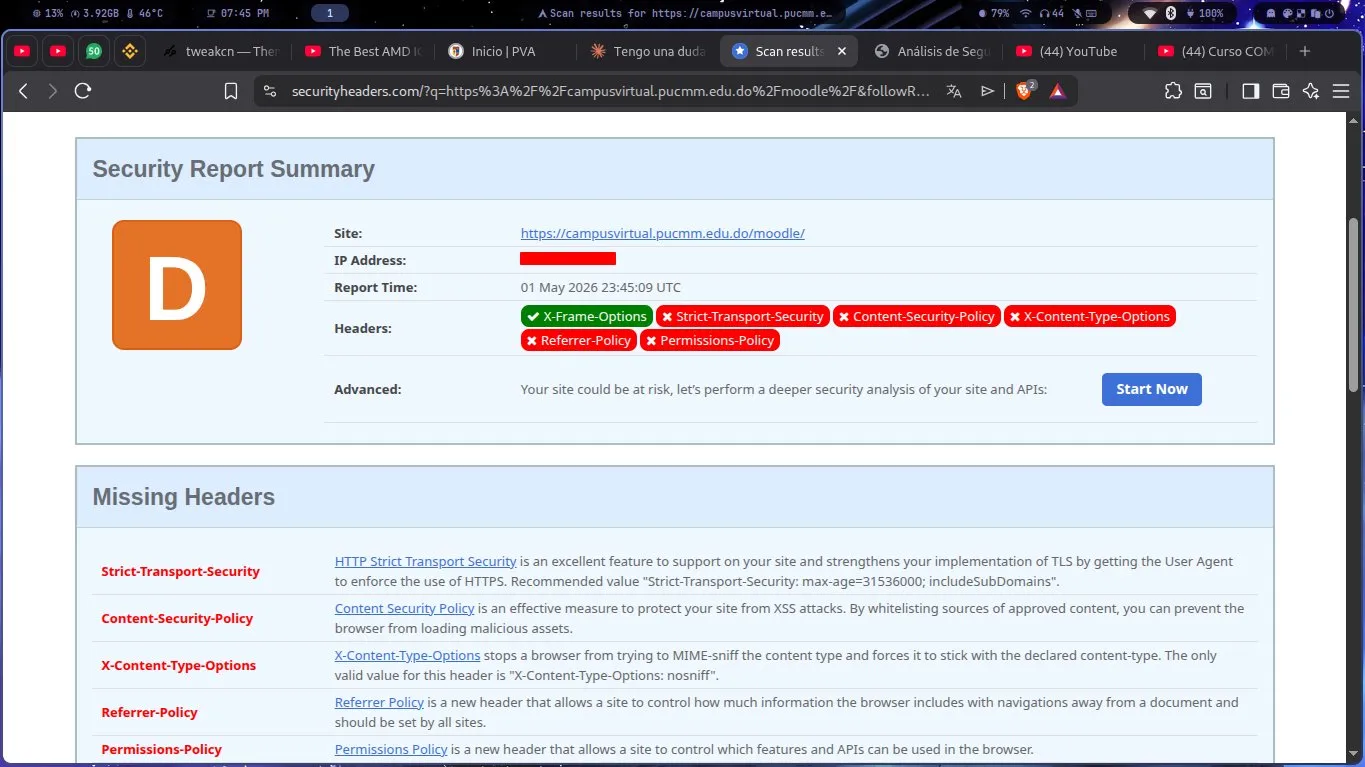

| 01 | Crítico | Sin Content Security Policy (CSP) | Ausente | Sin cambios | Sin cambios | Confirmado vía curl |

| 02 | Crítico | Sin X-Frame-Options | Ausente | Corregido | Corregido | Confirmado: sameorigin |

| 03 | Crítico | Cookie MoodleSession sin HttpOnly | Detectado | Sin cambios | Sin cambios | Confirmado vía curl |

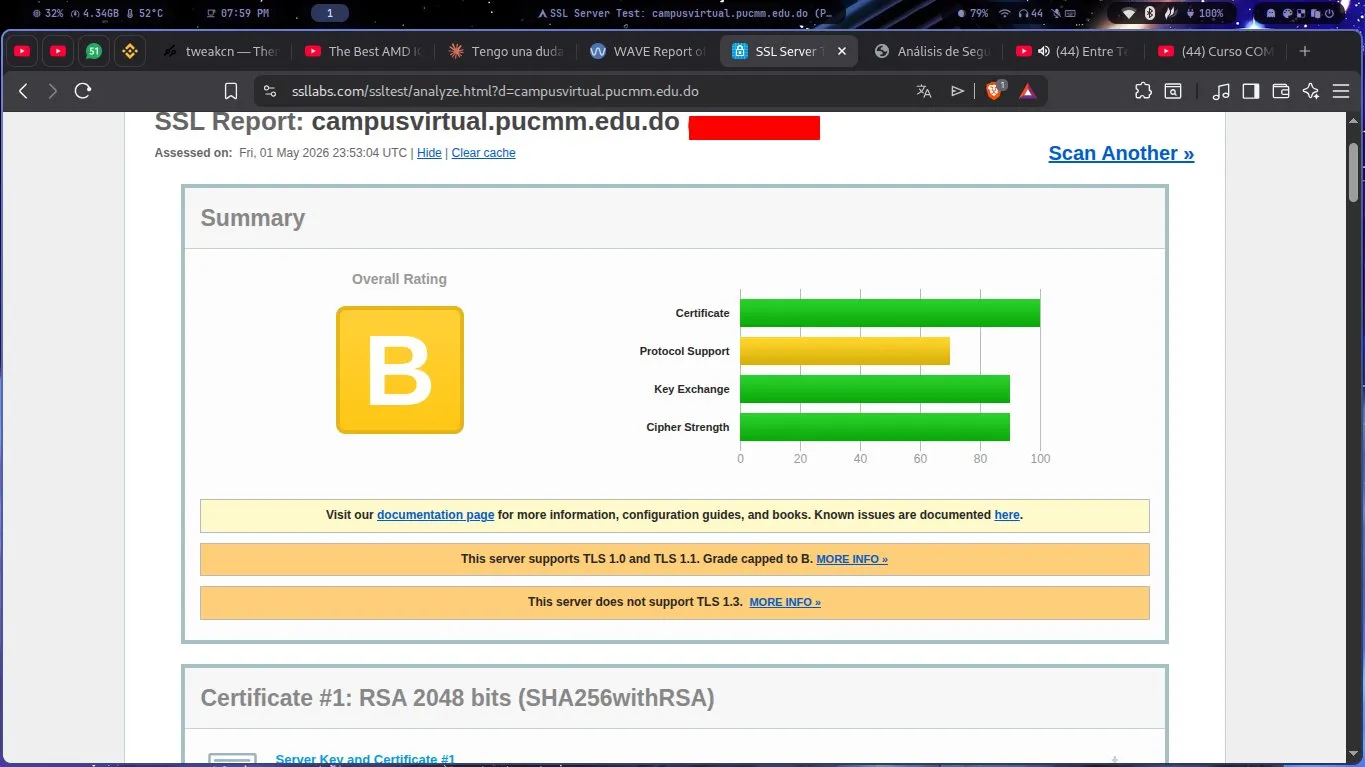

| 04 | Crítico | TLS 1.0 y 1.1 activos (obsoletos) | Detectado | Sin cambios | Sin cambios | Sin cambios |

| 05 | Alto | sesskey expuesto sin sesión | Presente | Sin cambios | Sin cambios | Sin cambios |

| 06 | Alto | Stack tecnológico expuesto | Presente | Sin cambios | Sin cambios | Confirmado: Apache/2.4.62 + PHP/8.2.30 |

| 07 | Alto | Rutas internas del servidor | Presente | Sin cambios | Sin cambios | Sin cambios |

| 08 | Alto | IDs de cursos enumerables | Nuevo | Presente | Sin cambios | Sin cambios |

| 09 | Alto | PDFs institucionales sin auth | Nuevo | Presente | Sin cambios | Sin cambios |

| 10 | Alto | IDs de usuarios en línea expuestos | Nuevo | Presente | Sin cambios | Sin cambios |

| 11 | Alto | Sin TLS 1.3 | Detectado | Sin cambios | Sin cambios | Sin cambios |

| 12 | Medio | Sin HSTS (Strict-Transport-Security) | Detectado | Sin cambios | Sin cambios | Confirmado vía curl |

| 13 | Medio | Mixed Content HTTP en HTTPS | Presente | Sin cambios | Sin cambios | Sin cambios |

| 14 | Medio | safeexambrowser.org via HTTP | Nuevo | Presente | Sin cambios | Sin cambios |

| 15 | Medio | PHP/Apache expuesto en headers | Detectado | Sin cambios | Sin cambios | Confirmado vía curl |

| 16 | Medio | IDs duplicados en HTML (5 casos) | Detectado | Sin cambios | Sin cambios | Corregido |

| 17 | Medio | Vvveb page builder activo | Presente | Corregido | Corregido | Confirmado: solo atributo deshabilitado |

| 18 | Medio | Texto placeholder sin reemplazar | Presente | Solo auth | Sigue público | Sigue en sección cerrada |

| 19 | Medio | Google Fonts cargado 4 veces | 4× | Corregido | Corregido | Regresión: 10× cerrada / 8× abierta |

| 20 | Bajo | HTML sin minificar | 9,771 | 3,595 | Sin cambio | Sin cambio |

| 21 | Bajo | Estilos CSS inline excesivos | 171 | 321 auth | 315 auth | Corregido (0 inline) |

| 22 | Info | Tag <font> deprecado (1997) | Presente | Solo público | Sigue público | Corregido (0 ocurrencias) |

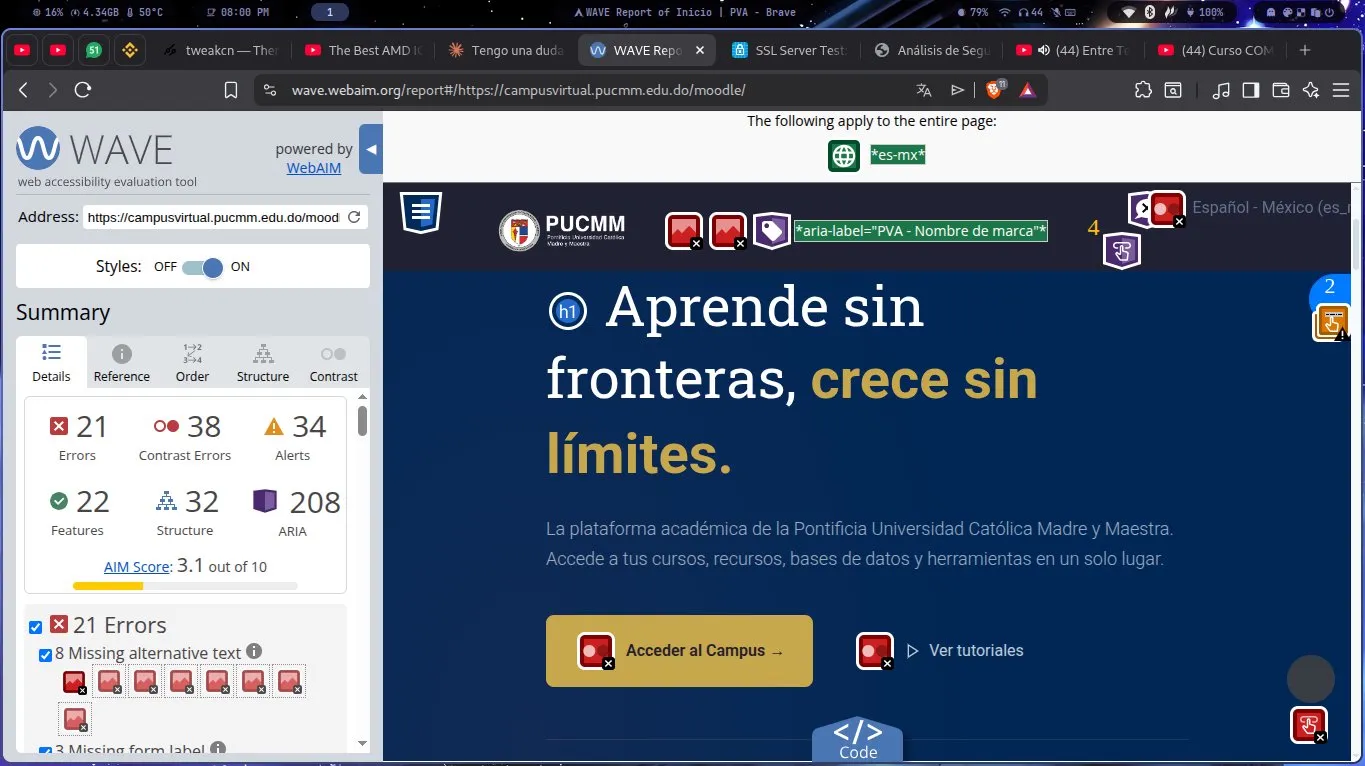

| 23 | Info | Imágenes sin atributo alt | 8 imgs | 9 imgs | Sin cambios | Corregido (0 imgs sin alt) |

| 24 | Info | 38 errores de contraste (WAVE) | Detectado | Sin cambios | Sin cambios | Sin cambios |

| 25 | Medio | Sin X-Content-Type-Options | — | — | — | Detectado vía curl |

| 26 | Medio | Sin Referrer-Policy | — | — | — | Detectado vía curl |

| 27 | Bajo | Sin Permissions-Policy | — | — | — | Detectado vía curl |

Detalle de Hallazgos

No es un error de código HTML — es una cabecera HTTP que nunca fue configurada

Header set Content-Security-Policy

"default-src 'self'; script-src 'self';

style-src 'self' fonts.googleapis.com;"

Cabecera HTTP ausente — una sola línea en la configuración del servidor lo resuelve

Header always set X-Frame-Options "SAMEORIGIN"

O via CSP:

frame-ancestors 'self';

Moodle inyecta configuración JS para todos los visitantes, incluyendo tokens de sesión anónimos

Revisar $CFG->sessiontimeout y lógica de generación de sesskeys para usuarios guest/anónimos

Las versiones están en las URLs de los archivos JS y en la configuración global de Moodle/YUI

Eliminar números de versión de las URLs públicas

Mantener librerías actualizadas a últimas versiones

Moodle genera estas rutas dinámicamente en el HTML para su navegación interna — están en el DOM visible

Agregar en .htaccess:

Restrict access to /admin/ by IP

Require ip 192.168.x.x

Moodle expone los IDs numéricos secuenciales de categorías en el menú de navegación del curso

Implementar control de acceso en endpoints de categorías para usuarios no autenticados

Los archivos están servidos directamente desde la raíz del servidor sin ningún control de autenticación

O agregar en .htaccess:

Require valid-user para la carpeta /docs/

Los links de redes sociales institucionales están hardcodeados con http:// en la plantilla del tema

Reemplazar http:// por https:// en cada enlace

O agregar en CSP: upgrade-insecure-requests;

El enlace de descarga del SEB está hardcodeado con HTTP en la configuración del plugin de exámenes

Cambiar el link a https://safeexambrowser.org/download_en.html

El HTML se sirve directamente sin pasar por ningún proceso de minificación o compresión

Habilitar compresión Gzip/Brotli en el servidor:

AddOutputFilterByType DEFLATE text/html

La plantilla RemUI/Edwiser y el page builder generaron estilos inline que nunca fueron migrados a CSS

Necesario también para poder implementar CSP sin usar 'unsafe-inline'

Las imágenes fueron insertadas sin el atributo alt en la plantilla del tema

<img src="logo.png" alt="Logo PUCMM">

Para imágenes decorativas: alt=""

Moodle expone el userId del usuario activo y de otros usuarios visibles en la interfaz

Restringir qué datos de sesión se exponen en el HTML público

La configuración de OpenSSL no restringe versiones obsoletas ni habilita TLS 1.3

SSLProtocol -all +TLSv1.2 +TLSv1.3

SSLCipherSuite TLSv1.3 TLS_AES_256_GCM_SHA384

Cabecera HTTP no configurada — una línea lo resuelve

Header always set Strict-Transport-Security

"max-age=31536000; includeSubDomains"

La cookie se genera sin el flag HttpOnly que impediría acceso desde JavaScript

$CFG->cookiehttponly = true;

O en PHP: session.cookie_httponly = On

Por defecto ambos exponen su versión exacta en todas las respuestas HTTP

En PHP: expose_php = Off

La plantilla genera elementos con IDs fijos que se repiten al incluirse múltiples veces

Usar clases CSS en lugar de IDs para elementos que se repiten

Cada componente de Moodle carga su propia copia sin verificar si ya fue cargada

O centralizar la carga de Google Fonts en un único punto de entrada del tema

Colores de texto y fondo definidos sin verificar ratios de contraste mínimos (4.5:1 para texto normal)

Ajustar la paleta del tema para cumplir WCAG 2.1 nivel AA

X-Content-Type-Options: nosniff. Sin

ella, los navegadores pueden inferir (sniff) el tipo MIME de una respuesta ignorando el Content-Type

declarado. Esto permite ataques donde un archivo HTML disfrazado de imagen se ejecuta como script,

ampliando la superficie de ataque XSS.curl -I https://campusvirtual.pucmm.edu.do/moodle/ — cabecera ausente en respuesta

Header always set X-Content-Type-Options "nosniff"Referrer-Policy, el navegador envía la URL completa como

referrer en cada petición saliente. En una plataforma académica esto puede filtrar información sensible

como rutas de cursos, IDs de usuarios o parámetros de sesión a servicios externos (Google Fonts, redes

sociales, etc.) a través del header Referer.curl -I https://campusvirtual.pucmm.edu.do/moodle/ — cabecera ausente en respuesta

Header always set Referrer-Policy "strict-origin-when-cross-origin"Permissions-Policy (antes Feature-Policy).

Esta cabecera permite al servidor restringir qué APIs del navegador pueden ser usadas por la página y sus

iframes: cámara, micrófono, geolocalización, etc. Su ausencia deja estas APIs sin control explícito, lo

que podría ser explotado si se logra inyectar contenido en la plataforma.curl -I https://campusvirtual.pucmm.edu.do/moodle/ — cabecera ausente en respuesta

Header always set Permissions-Policy "camera=(), microphone=(), geolocation=()"

Análisis por Nivel de Acceso

Validación Externa — Herramientas Especializadas

Recomendaciones por Prioridad

Alcance y Limitaciones

Este reporte fue elaborado exclusivamente mediante reconocimiento pasivo, utilizando únicamente información disponible públicamente a través del código fuente HTML accesible por cualquier visitante del sitio (Ctrl+U en el navegador). Se analizaron tres snapshots del HTML en dos momentos distintos.

No se realizaron pruebas activas de penetración, inyección de código, ni acceso no autorizado a ningún sistema, base de datos o cuenta de usuario. Todos los hallazgos se basan en análisis estático del código fuente público.

Es posible que existan vulnerabilidades adicionales no detectables mediante reconocimiento pasivo que requieran una auditoría de seguridad completa y autorizada para ser identificadas.

Evidencias — Herramientas Externas